Трояны-шифровальщики можно смело назвать одной из самых серьезных угроз информационной безопасности. Их разработчики не стоят на месте и если еще несколько лет назад данные можно было расшифровать при помощи антивирусных лабораторий, то сегодня в большинстве случаев расшифровка невозможна. Остается либо платить, либо смириться с потерей данных. Два года назад мы уже поднимали тему защиты от шифровальщиков, однако с тех пор многое поменялось, и мы решили вернуться к этой теме.

Трояны-шифровальщики можно смело назвать одной из самых серьезных угроз информационной безопасности. Их разработчики не стоят на месте и если еще несколько лет назад данные можно было расшифровать при помощи антивирусных лабораторий, то сегодня в большинстве случаев расшифровка невозможна. Остается либо платить, либо смириться с потерей данных. Два года назад мы уже поднимали тему защиты от шифровальщиков, однако с тех пор многое поменялось, и мы решили вернуться к этой теме.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Начнем с того, что за прошедшее время вокруг данного вида вредоносного ПО выросла целая криминальная индустрия. Злоумышленники располагают развитой инфраструктурой в скрытой части сети, которая позволяет автоматизировать прием платежей и выдачу ключей, а также серьезно продумали вопросы безопасности. Во всяком случае связка Tor + Bitcoin существенно повышает шансы остаться в тени, с учетом того, что мало кто обращается в полицию, предпочитая или платить, или попрощаться с данными.

Такое поведение в общем понятно, тем более что в большинстве случаев полиция ничем не сможет помочь, во всяком случае прецеденты нам неизвестны. С финансовой стороны дело тоже обстоит не очень радостно, в конце 2015 - начале 2016 года расценки на расшифровку стартовали с 10-15 тыс. руб. Сумма довольно чувствительная, но с другой стороны на кону могут стоять базы 1С, без которых работа предприятия просто остановится, или архив семейных фотографий за много лет.

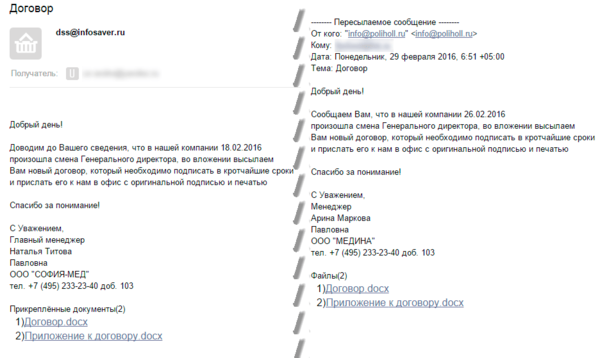

Методы работы злоумышленников также значительно изменились, атаки стали более целевыми, что позволяет говорить о более тщательном подходе к выбору жертв. Ниже показан типовой вариант письма содержащий вредоносные объекты.

Как видно, под прицел попадают организации, текст письма и тон в котором оно выдержано побуждают сотрудника открыть вложение. Даже не зная такого контрагента большая часть офисных работников все-таки попытается открыть письмо, чтобы удостовериться, что они не пропустят ничего действительно важного. Кроме того, мы несколько раз сталкивались, что в качестве отправителя фигурировал реальный контрагент организации. Совпадение? Возможно, но легче от этого не становится.

Как видно, под прицел попадают организации, текст письма и тон в котором оно выдержано побуждают сотрудника открыть вложение. Даже не зная такого контрагента большая часть офисных работников все-таки попытается открыть письмо, чтобы удостовериться, что они не пропустят ничего действительно важного. Кроме того, мы несколько раз сталкивались, что в качестве отправителя фигурировал реальный контрагент организации. Совпадение? Возможно, но легче от этого не становится.

Опытный пользователь, конечно, заметит ссылки в тексте письма вместо объектов, но будет ли вдаваться в такие подробности обычный менеджер, которому в день приходят пачки аналогичных по содержанию писем? Что там? Какой-то договор, сейчас глянем... Примерно так оно и происходит. Можно долго говорить о повышении компьютерной грамотности и прочих правильных вещах, но практика говорит об ином, если письмо не выбивается из привычного ряда, то никто обращать внимание на детали не будет, скачают и откроют.

А дальше начинается самое интересное. Современный уровень развития коммуникаций позволяет авторам шифровальщиков активно использовать уязвимость нулевого дня, т.е. распространять вредоносное ПО сигнатуры которого отсутствуют в базах антивирусного ПО. Да, вирусные лаборатории реагируют на возникновение угроз достаточно быстро, но даже несколько часов форы способны привести к множественным случаям заражения.

Дополнительная сложность заключается в том, что многие из таких троянов с формальной точки зрения не являются вредоносным ПО и могут использовать вполне легальные компоненты, например, утилиту GnuPG. Поэтому надеяться на то, что антивирус вовремя распознает "заразу" не приходится, он может банально ее не знать. А, следовательно, на первый план выходят иные механизмы, такие как поведенческий анализ.

Как мы тестировали

С учетом всего вышесказанного нам интересно было посмотреть, как антивирусы различных производителей справляются с неизвестными шифровальщиками. Обязательным условием такого теста является отсутствие нужных сигнатур в антивирусной базе, но при этом все компоненты антивируса должны работать в штатном режиме, чтобы были задействованы все механизмы защиты. Наиболее простым способом для достижения этой цели в условиях нашей тестовой лаборатории стал откат виртуальных машин с тестируемыми антивирусами на снапшоты примерно двух-трех месячной давности.

В такой системе отключался интернет и проводилось испытание, затем мы обновляли антивирус и повторяли тест. Во всех случаях в качестве тестовой системы использовалась Windows 8.1 с настройками по умолчанию. Антивирусные пакеты также не настраивались дополнительно, так как наша цель - выяснить уровень защиты "из коробки", т.е. тот, который с большой долей вероятности окажется у рядового пользователя.

Оценки выставляются по простой шкале: тест пройден - если все экземпляры вредоносного ПО успешно заблокированы и тест не пройден если произошло заражение.

В качестве экземпляров вредоносного ПО мы использовали три образца свежего вредоносного ПО полученного нами из реальных "писем счастья".

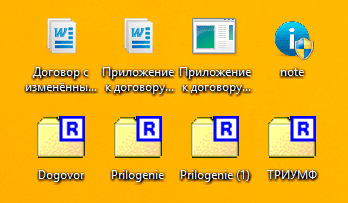

Слева направо представлены: два образца Trojan.Packed.62527, данный вредонос наиболее продуман и даже внешне маскируется под офисный документ, за ним следует BackDoor.Andromeda22, данный экземпляр судя по описанию не является шифровальщиком, представляя бекдор-загрузчик, однако в данном случае он оказался сразу "заряжен" шифрующим модулем, и наконец Trojan.Encoder.3470, который маскировался под Акт сверки от реально существующего контрагента.

Слева направо представлены: два образца Trojan.Packed.62527, данный вредонос наиболее продуман и даже внешне маскируется под офисный документ, за ним следует BackDoor.Andromeda22, данный экземпляр судя по описанию не является шифровальщиком, представляя бекдор-загрузчик, однако в данном случае он оказался сразу "заряжен" шифрующим модулем, и наконец Trojan.Encoder.3470, который маскировался под Акт сверки от реально существующего контрагента.

Как видим, злоумышленники даже не сильно пытаются маскировать свои поделия, только один внешний вид двух последних экземпляров уже должен вызвать сомнения в целесообразности его запуска у более-менее продвинутого пользователя. Однако большинство потенциальных жертв это не останавливает, и мы будем исходить из худшего сценария что даже когда антивирус предлагает выбор, то, если нет явно рекомендованного действия, пользователь будет продолжать попытки открыть файл.

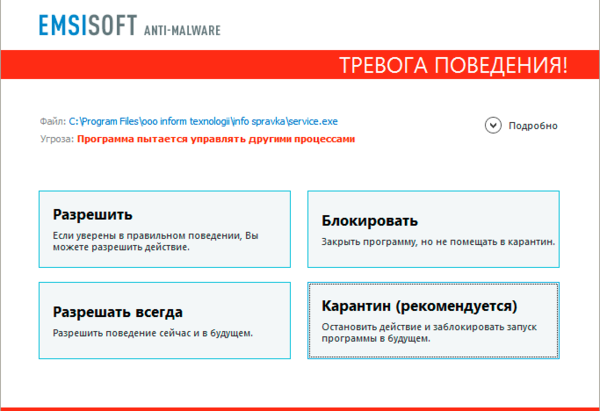

Windows Defender

Про уровень защиты данного решения мы уже неоднократно писали, мягко говоря - его недостаточно. Какие-либо поведенческие механизмы в нем отсутствуют и поэтому, если шифровальщика нет в сигнатурной базе - то вам крупно не повезло. С обновленными базами все три экземпляра были успешно обнаружены и обезврежены.

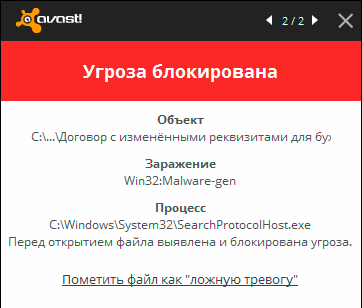

avast! Free Antivirus

Данный продукт весьма популярен как бесплатный аналог коммерческим антивирусам и широко используется в нашей стране. Про бесплатный сыр известно кажется всем, но тем не менее многие продолжают экономить там, где экономия неуместна. Мы не спорим - avast! - неплохой продукт, но с современными 0day-угрозами бесплатная версия справляется слабо. Антивирус без обновлений никак не прореагировал на запуск вредоносного ПО, после обновления все три вредоноса были продетектированы и удалены.

Мы не тестировали коммерческую версию продукта, так как ее распространенность среди отечественных пользователей стремится к нулю, но можем однозначно сказать, что, используя бесплатный avast!, вы подвергаете свои данные вполне определенному риску.

Мы не тестировали коммерческую версию продукта, так как ее распространенность среди отечественных пользователей стремится к нулю, но можем однозначно сказать, что, используя бесплатный avast!, вы подвергаете свои данные вполне определенному риску.

Результат: ТЕСТ НЕ ПРОЙДЕН

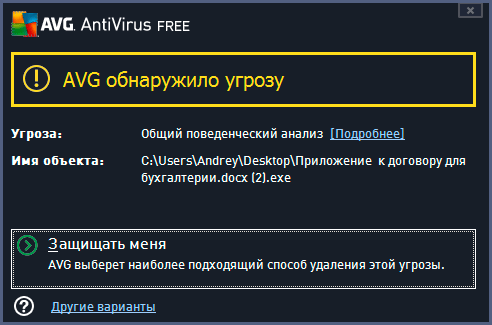

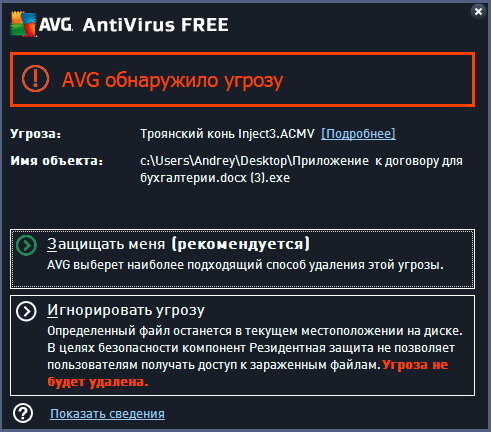

AVG Free Antivirus

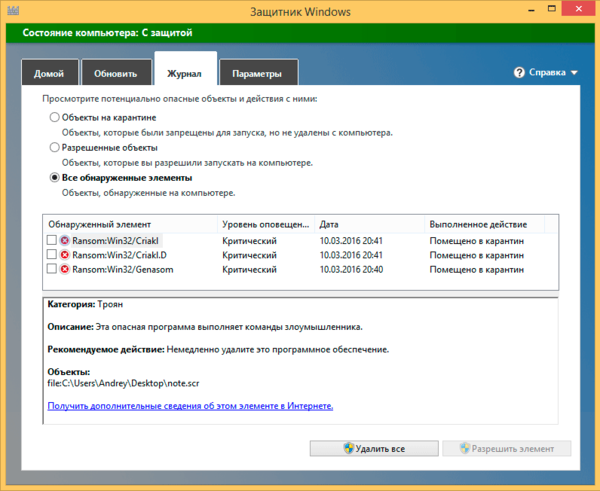

Еще один популярный бесплатный антивирус, хотя у нас значительно уступает куда более "раскрученному" avast!, но в отличие от последнего имеет на борту полноценный поведенческий анализатор. Мы были приятно удивлены тем, что антивирус уверенно блокировал все три экземпляра вредоносного ПО по данным поведенческого анализа.

После обновления базы сигнатур вредоносы начали обнаруживаться и антивирусным монитором:

После обновления базы сигнатур вредоносы начали обнаруживаться и антивирусным монитором:

Забегая вперед, скажем, AVG Free Antivirus оказался единственным бесплатным антивирусом, чья работа не вызвала у нас никаких нареканий, чего нельзя сказать о некоторых коммерческих продуктах.

Забегая вперед, скажем, AVG Free Antivirus оказался единственным бесплатным антивирусом, чья работа не вызвала у нас никаких нареканий, чего нельзя сказать о некоторых коммерческих продуктах.

Результат: ТЕСТ ПРОЙДЕН

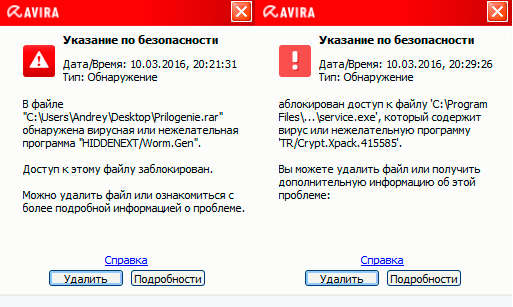

Avira Free Antivirus

Особой популярностью Avira никогда не пользовалась и звезд с неба не хватала, поэтому довольно неожиданно было получить от нее подозрение в двух случаях из трех (рисунок слева). К сожалению, на запуск Trojan.Encoder.3470 продукт никак не прореагировал и допустил заражение. После обновления сигнатур все вредоносы были найдены и обезврежены (рисунок справа).

С одной стороны, два из трех - неплохой результат, но в данном случае антивирус, как сапер, права на ошибку не имеет, ставки слишком высоки.

С одной стороны, два из трех - неплохой результат, но в данном случае антивирус, как сапер, права на ошибку не имеет, ставки слишком высоки.

Результат: ТЕСТ НЕ ПРОЙДЕН

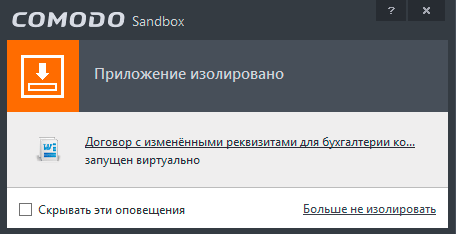

Comodo Antivirus

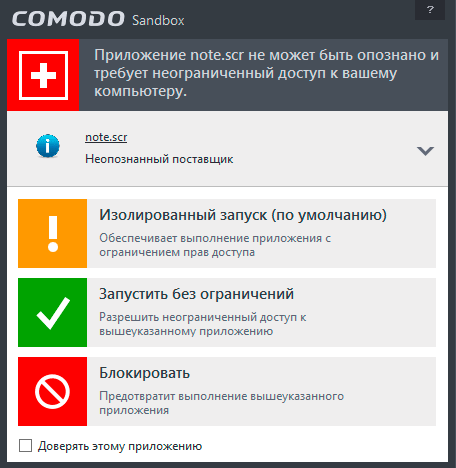

Еще один популярный бесплатный продукт с впечатляющим набором функций. Однако рассчитан он явно на подготовленного пользователя. Trojan.Packed.62527 уверенно отправился в песочницу и было довольно интересно наблюдать за его активностью в ней:

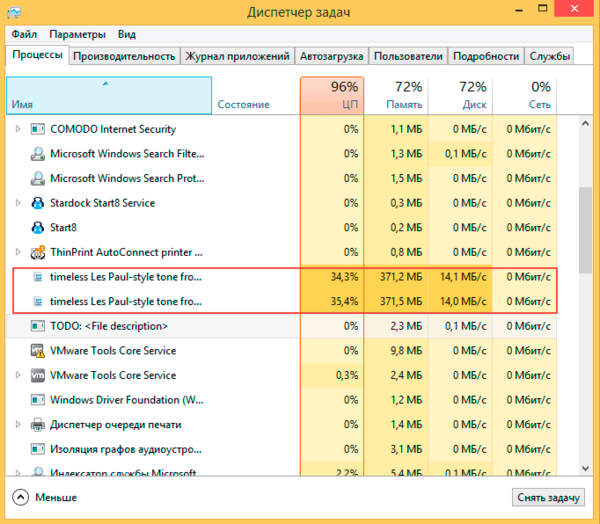

Туда же был отправлен и BackDoor.Andromeda22, по списку процессов нетрудно заметить, что оба зловреда имеют одинаковый шифровальный модуль.

Туда же был отправлен и BackDoor.Andromeda22, по списку процессов нетрудно заметить, что оба зловреда имеют одинаковый шифровальный модуль.

А вот с Trojan.Encoder.3470 произошла заминка, антивирус предложил пользователю самостоятельно выбрать действие.

А вот с Trojan.Encoder.3470 произошла заминка, антивирус предложил пользователю самостоятельно выбрать действие.

Явных рекомендаций или указания на вредоносность здесь нет, и пользователь с большой долей вероятности нажмет на яркую зеленую кнопку, что приведет к заражению и потере данных.

Явных рекомендаций или указания на вредоносность здесь нет, и пользователь с большой долей вероятности нажмет на яркую зеленую кнопку, что приведет к заражению и потере данных.

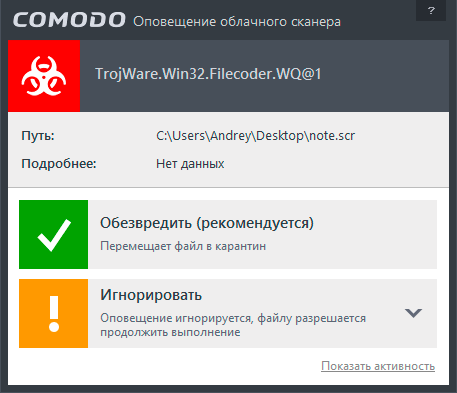

После обновления вирусных баз антивирус уверенно определил все угрозы, а при наличии интернета в дело вступает облачный сервис, который предоставляет дополнительную защиту от актуальных угроз.

С Comodo мы попали в затруднительную ситуацию, если подходить формально - то тест следует признать проваленным. С другой стороны, в умелых руках из Comodo можно сделать весьма непробиваемый продукт, причем именно в плане угроз нулевого дня, благо все инструменты в нем есть. Однако настройки по умолчанию оставляют желать лучшего, обычный пользователь скорее всего отключит все "мешающие" механизмы защиты, так как в ту же песочницу попадает практически каждый второй файл, и окажется полностью беззащитным перед новыми угрозами.

С Comodo мы попали в затруднительную ситуацию, если подходить формально - то тест следует признать проваленным. С другой стороны, в умелых руках из Comodo можно сделать весьма непробиваемый продукт, причем именно в плане угроз нулевого дня, благо все инструменты в нем есть. Однако настройки по умолчанию оставляют желать лучшего, обычный пользователь скорее всего отключит все "мешающие" механизмы защиты, так как в ту же песочницу попадает практически каждый второй файл, и окажется полностью беззащитным перед новыми угрозами.

Результат: ТЕСТ УСЛОВНО ПРОЙДЕН

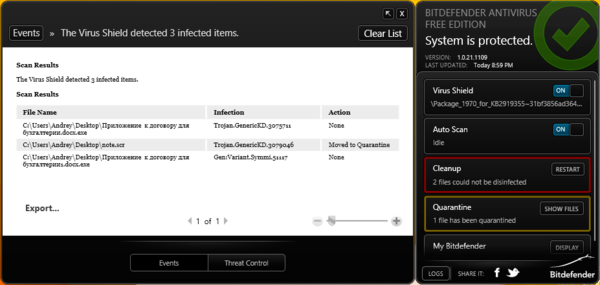

Bitdefender Antivirus Free Edition

Еще один достаточно популярный продукт, интересный прежде всего тем, что содержит крайне неплохой коммерческий антивирусный движок. Но бесплатная версия ограничена производителем во всем чем только можно. Минимум настроек и возможностей. Поэтому результат предсказуем - с обновленными базами бесплатный Bitdefender четко реагирует на зловредов, без сигнатур - полностью бесполезен.

Это пример еще раз показывает, что для успешного отражения современных угроз антивирус должен представлять из себя комплексный продукт, отличный антивирусный движок - это хорошо, но явно недостаточно.

Это пример еще раз показывает, что для успешного отражения современных угроз антивирус должен представлять из себя комплексный продукт, отличный антивирусный движок - это хорошо, но явно недостаточно.

Результат: ТЕСТ НЕ ПРОЙДЕН

NANO Антивирус

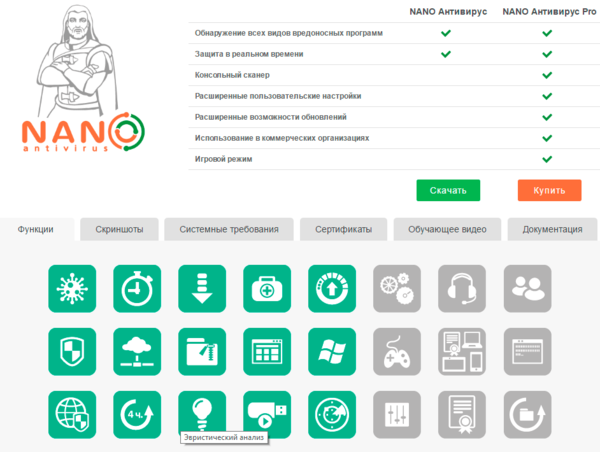

Мы включили в тестирование бесплатную версию довольно интересного отечественного продукта, разработчики из Брянска создали действительно неплохой антивирус. По уровню сигнатурного детекта NANO соответствует многим другим бесплатным антивирусам, показав в нашем тесте результат 94%, против 98% у DrWeb и Касперского. Однако с поведенческим анализом дела обстоят неважно, никакой реакции на запуск неизвестного вредоносного ПО не последовало. После обновления сигнатур все вредоносы были успешно обезврежены.

Мы не тестировали коммерческую версию антивируса, однако склонны предполагать, что результат окажется идентичным. Как следует из официальных источников Pro-версия не содержит дополнительных инструментов поведенческого анализа, а эвристический модуль присутствует в бесплатном варианте.

Мы не тестировали коммерческую версию антивируса, однако склонны предполагать, что результат окажется идентичным. Как следует из официальных источников Pro-версия не содержит дополнительных инструментов поведенческого анализа, а эвристический модуль присутствует в бесплатном варианте.

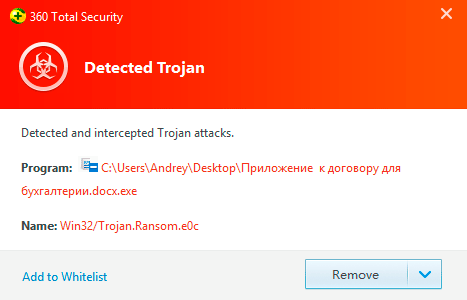

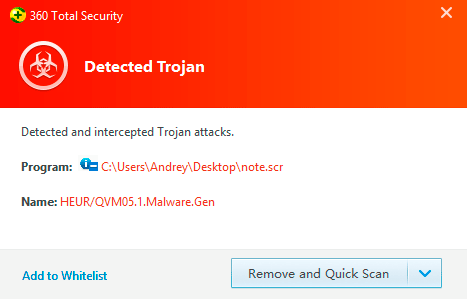

360 Total Security

Еще один новый игрок, на этот раз из Поднебесной. Последнее время данный продукт активно рекламируется и начинает довольно широко использоваться как бесплатный аналог платным антивирусам. По умолчанию 360 Total поставляется со своим движком QVMII AI, однако можно дополнительно подключить движки от BitDefender и Avira. Если эффективность последних мы уже рассматривали выше, то с родным движком все плохо, даже будучи обновлен он не справился с защитой от шифровальщиков, обнаружив только Trojan.Packed.62527 и пропустив остальные угрозы.

При наличии интернета немного спасает ситуацию облачный движок 360 Cloud, в этом случае начинает срабатывать эвристик и заражения удается избежать.

При наличии интернета немного спасает ситуацию облачный движок 360 Cloud, в этом случае начинает срабатывать эвристик и заражения удается избежать.

Однако надеяться на облачные технологии явно не стоит, тем более что блокировать сервера антивирусных компаний умеют многие вредоносы, также может произойти ситуация, когда файл вложения будет запущен в отсутствие интернета, скажем по дороге с работы домой.

Однако надеяться на облачные технологии явно не стоит, тем более что блокировать сервера антивирусных компаний умеют многие вредоносы, также может произойти ситуация, когда файл вложения будет запущен в отсутствие интернета, скажем по дороге с работы домой.

При подключении дополнительных движков ситуация в корне меняется, как мы уже видели выше и BitDefender, и Avira уверенно справляются с представленными экземплярами шифровальщиков. Однако в силу слабого модуля поведенческого анализа в случае появления свежего экземпляра вредоносного ПО они окажутся бессильны.

Результат: ТЕСТ НЕ ПРОЙДЕН

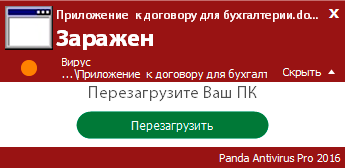

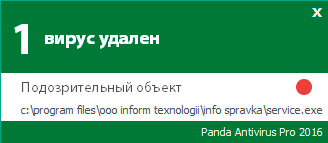

Panda Antivirus Pro

В комментариях к прошлым тестам нас просили включить в состав тестируемых антивирусов Panda, поэтому мы решили пойти навстречу и включить его в состав участников. Panda использует инновационные "облачной" технологии "коллективного интеллекта" (цитата с сайта производителя), а проще говоря основывается на облачном антивирусном движке и поведенческом анализаторе. Минус очевиден - эффективная работа зависит от активного интернет-соединения. Мы согласны, что сегодня подавляющую часть времени системы находятся онлайн, но полностью надеяться на облачный сервис на наш взгляд опрометчиво.

В отсутствии интернет-соединения Panda обнаружила Trojan.Packed.62527:

удалила как подозрительный Trojan.Encoder.3470

удалила как подозрительный Trojan.Encoder.3470

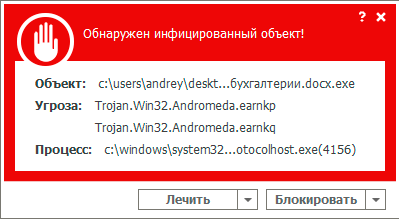

Но пропустила BackDoor.Andromeda22, допустив заражение системы. При наличии доступа в сеть все три угрозы были успешно отражены.

Но пропустила BackDoor.Andromeda22, допустив заражение системы. При наличии доступа в сеть все три угрозы были успешно отражены.

Как рассматривать полученные результаты? На наш взгляд - тест не пройден, так как скачанный вредоносный архив (а по умолчанию Panda не проверяет архивы) может быть открыт в иное время, когда компьютер окажется не подключен к сети.

Результат: ТЕСТ НЕ ПРОЙДЕН

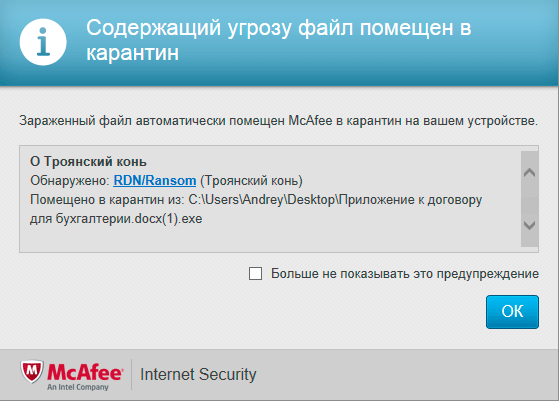

McAfee Internet Security

Довольно неплохой в прошлом продукт сегодня вызывает противоречивые впечатления, с одной стороны довольно неплохой антивирусный движок, с другой - полное отсутствие внятного поведенческого анализа. Без обновлений базы сигнатур все три образца были успешно пропущены и сделали свое темное дело. После обновления все угрозы были устранены.

Результат: ТЕСТ НЕ ПРОЙДЕН

Результат: ТЕСТ НЕ ПРОЙДЕН

Norton Security

Новая линейка продуктов Symantec, призванная упорядочить существовавший до этого большой и достаточно беспорядочный набор продуктов. Фокусировка на единой линейке также позволила существенно подтянуть технологическую часть.

В прошлом тестировании мы были в недоумении от механизмов проактивной защиты в старой линейке Norton, но так как она продолжает использоваться параллельно с новыми продуктами, то мы решили испытать и ее, не включая в общий зачет. Так сказать, для того, чтобы наглядно оценить разницу.

Работу системы проактивной защиты SONAR в старой линейке продуктов Symantec отличной не назовешь, она вроде бы и работает, но как-то непонятно, во всяком случае ощущения надежности и защищенности от нее не чувствовалось. Сегодня мы в очередной раз в этом убедились. После некоторого раздумья SONAR сработал, заблокировав все активные угрозы, но оказалось уже слишком поздно...

В новой линейке все принципиально по-иному. Проактивная защита в Norton Security работает на отлично, не оставляя шифровальщикам ни одной лазейки.

В новой линейке все принципиально по-иному. Проактивная защита в Norton Security работает на отлично, не оставляя шифровальщикам ни одной лазейки.

После обновления сигнатур все угрозы начали успешно детектироваться антивирусным сканером.

После обновления сигнатур все угрозы начали успешно детектироваться антивирусным сканером.

Результат: ТЕСТ ПРОЙДЕН

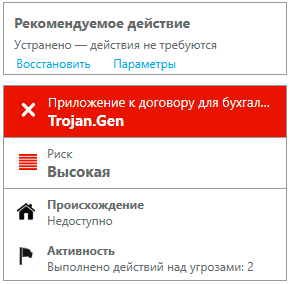

ESET NOD32 Smart Security

Один из тройки популярных коммерческих продуктов в нашей стране. Разработчик имеет собственную антивирусную лабораторию и имеет собственные технологии, в том числе и поведенческого анализа. А нахождение разработчиков в Восточной Европе позволяет своевременно реагировать на актуальные для нашего региона угрозы.

Несмотря на отсутствие записей в базе сигнатур NOD32 оперативно пресек запуск всех трех экземпляров вредоносного ПО.

Результат: ТЕСТ ПРОЙДЕН

Результат: ТЕСТ ПРОЙДЕН

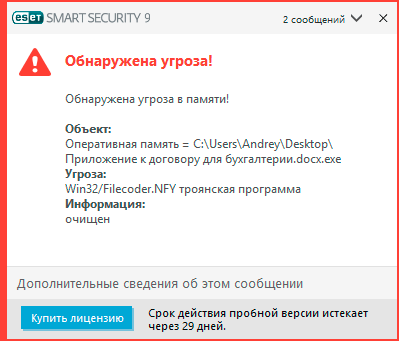

Kaspersky Anti-Virus

Несмотря на то, что сам производитель заявляет о том, что данный продукт в линейке базовый и не обеспечивает всесторонней защиты мы были приятно удивлены:

Поведенческий анализатор сработал четко, а Лаборатория Касперского еще раз подтвердила свой статус одного из лидеров рынка.

Поведенческий анализатор сработал четко, а Лаборатория Касперского еще раз подтвердила свой статус одного из лидеров рынка.

Результат: ТЕСТ ПРОЙДЕН

Dr.Web Security Space

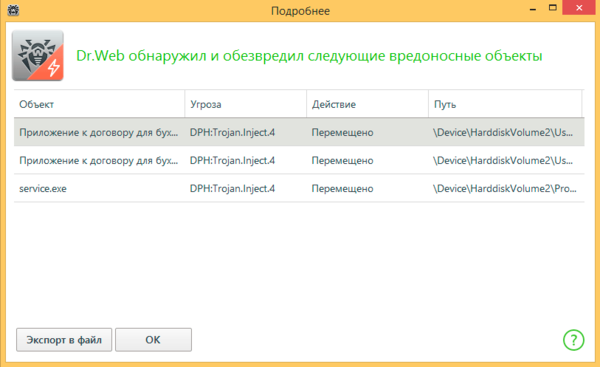

Еще один не нуждающийся в представлениях продукт. Также следует отметить большой вклад сотрудников поддержки Dr.Web в борьбу с шифровальщиками и предоставлении помощи в расшифровке. Технологии поведенческого анализа можно смело назвать одним из серьезных преимуществ продукта, все три вредоносных образца были успешно обезврежены именно поведенческим модулем:

Также мы не смогли пройти мимо нового продукта компании, несигнатурного антивируса Dr.Web Katana, который не имеет антивирусных баз и по сути представляет поведенческий анализатор и эвристик. Результат получился аналогичным:

Также мы не смогли пройти мимо нового продукта компании, несигнатурного антивируса Dr.Web Katana, который не имеет антивирусных баз и по сути представляет поведенческий анализатор и эвристик. Результат получился аналогичным:

Единственно непонятной осталась для нас ценовая политика в отношении данного продукта, стоимость годовой лицензии в 1090 руб. нельзя назвать адекватной, можно добавить еще 200 руб. и купить полноценный Security Space, с другой стороны, при цене лицензии в 400-500 руб. можно было бы смело рекомендовать Katana как дополнение к другим антивирусам, прежде всего бесплатным.

Единственно непонятной осталась для нас ценовая политика в отношении данного продукта, стоимость годовой лицензии в 1090 руб. нельзя назвать адекватной, можно добавить еще 200 руб. и купить полноценный Security Space, с другой стороны, при цене лицензии в 400-500 руб. можно было бы смело рекомендовать Katana как дополнение к другим антивирусам, прежде всего бесплатным.

Результат: ТЕСТ ПРОЙДЕН

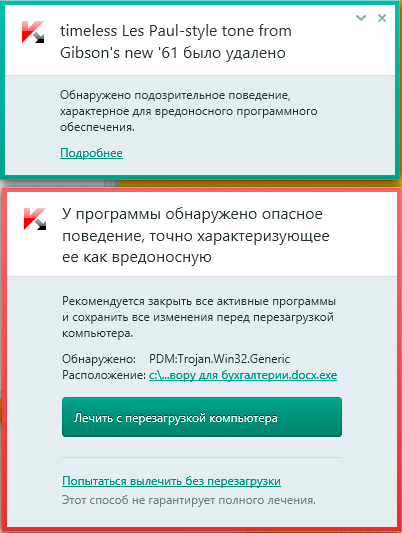

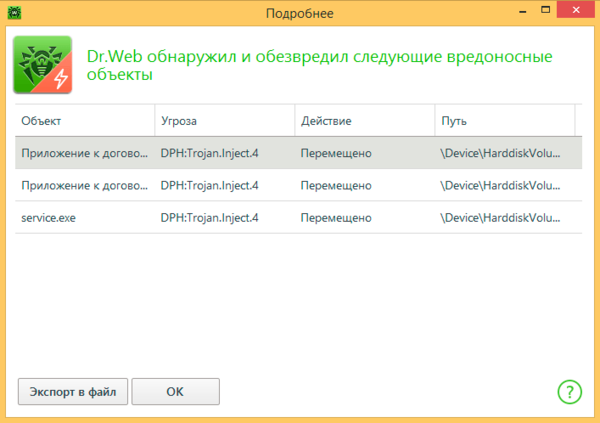

Emsisoft Anti-Malware

Данный продукт не сильно популярен в нашей стране, а зря. Сочетание антивирусного движка Bitdefender с собственными технологиями показывают замечательный результат. Во всяком случае к работе поведенческого анализатора претензий нет, все три образца шифровальщиков были успешно заблокированы.

Несмотря на то, что для пользователя доступны все варианты действий, имеется рекомендуемое действие - карантин, да и оформление окна выполнено в стиле сообщения об угрозе и не располагает к разрешающим действиям. После обновления антивирусных баз все угрозы начинают определятся антивирусным монитором.

Несмотря на то, что для пользователя доступны все варианты действий, имеется рекомендуемое действие - карантин, да и оформление окна выполнено в стиле сообщения об угрозе и не располагает к разрешающим действиям. После обновления антивирусных баз все угрозы начинают определятся антивирусным монитором.

Результат: ТЕСТ ПРОЙДЕН

Выводы

Результаты нашего сегодняшнего тестирования не обнадеживают. Уровень угроз со стороны вредоносного ПО постоянно растет, причем стало отчетливо видна его коммерциализация. Злоумышленники ставят перед собой простую и понятную задачу - заработать денег, способ тоже незамысловат - взять в заложники ваши данные. А уровень развития технологий и коммуникаций позволяют им легко уйти от ответа.

Мы не сгущаем краски, шифровальщики действительно представляют собой серьезную угрозу, которая способна нанести большой финансовый и иной ущерб вне зависимости от того, будете ли вы платить вымогателям или нет. При этом нам остается непонятным уровень беспечности многих пользователей, которые продолжают экономить там, где это лишено смысла.

Стоимость годовой лицензии хорошего антивируса не превышает 1500 руб./год или 125 руб./месяц, на обед в кафе каждый из нас тратит больше.

Можно ли обойтись бесплатными продуктами? В большинстве случаев - нет. Как мы могли убедиться, практически все бесплатные антивирусные решения не обеспечивают достаточного уровня защиты. Единственным исключением стал AVG, имеющий работоспособный модуль поведенческого анализа. Comodо, несмотря на все богатые возможности, также нельзя однозначно рекомендовать к применению, при грамотной настройке он способен стать неплохим рубежом защиты, в противном случае возьмите что-нибудь другое.

Из коммерческих продуктов ожидаемо высокие результаты показала тройка ESET, Dr.Web и Kaspersky, также отлично выглядят продукты Norton и Emsisoft.

McAfee уже традиционно показывает недостаточный уровень защиты, а Panda сильно зависима от облачных технологий и наличия интернета.

В общем выбора как такового не остается, надежную защиту от современных угроз предоставляют только коммерческие решения лидеров рынка, с другой стороны стоимость годовой лицензии невелика и в любом случае значительно меньше суммы возможного ущерба.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Последние комментарии