Количество угроз, с которыми пользователь сталкивается в современном мире неуклонно растет. К откровенно вредоносному ПО прибавились такие программы, которые хотя и не совершают деструктивных действий, но могут незаметно для пользователей устанавливать дополнительные программы, показывать рекламу, выполнять на ПК какие-либо действия или вычисления. Однозначных критериев для такого ПО нет, очень многое зависит от конкретных сценариев применения и конечное слово всегда должно оставаться за пользователем, но часто производители ПО берут это на себя, самостоятельно решая, что нужно, а что нет.

Количество угроз, с которыми пользователь сталкивается в современном мире неуклонно растет. К откровенно вредоносному ПО прибавились такие программы, которые хотя и не совершают деструктивных действий, но могут незаметно для пользователей устанавливать дополнительные программы, показывать рекламу, выполнять на ПК какие-либо действия или вычисления. Однозначных критериев для такого ПО нет, очень многое зависит от конкретных сценариев применения и конечное слово всегда должно оставаться за пользователем, но часто производители ПО берут это на себя, самостоятельно решая, что нужно, а что нет.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

В данном случае речь пойдет от технологии блокировки потенциально нежелательных приложений (The Potentially Unwanted Applications, PUA) в Microsoft Defender. Впервые она появилась в версии 1909, управляясь исключительно из Power Shell, а пользовательские настройки появились в 2004, по умолчанию данный способ защиты был деактивирован, но пользователь мог включить его самостоятельно.

В статье KB5005496 Microsoft уведомил, что с августа 2021 года поведение защиты будет изменено и она будет активирована по умолчанию. При этом не поясняется, коснется ли это только новых систем, либо изменения будут применены к уже существующим установкам. По факту Microsoft применила изменения для всех систем, включая Корпоративную редакцию. А так как мало кто начинает свое утро с чтения базы знаний Microsoft, то многие были сильно удивлены неожиданным поведением системы.

Постойте, скажет читатель, но что в этом плохого? На первый взгляд - ничего. Потенциально нежелательное ПО является достаточно серьезной проблемой, особенно для малоопытных пользователей, которые устанавливают в систему программы, полученные из сомнительных источников. Превентивная блокировка таких действий действительно может пойти только на пользу. Но все кроется в реализации, которая, уже в худших традициях отрасли, перечеркивает очень многие плюсы.

Во-первых, включать какие-либо опции безопасности на работающих системах без уведомления пользователя - это очень и очень плохо. Потому что может привести к весьма неожиданным и нежелательным последствиям, вплоть до нарушения нормальной работы системы. И если корпорация все-таки всерьез озаботилась о безопасности, то следовало бы уведомить пользователя отдельным уведомлением, в котором предложить ему выбрать нужный вариант действий, ну или хотя бы сообщить, что были включены такие-то опции, а отключить их можно здесь.

Но нет, все произошло максимально тихо и незаметно. А узнавать о нововведениях пользователи начали в самый неожиданный момент. Скажем мы были сильно удивлены, когда система сообщила нам о потенциально нежелательном ПО - qBittorrent. Это открытое программное обеспечение, не содержащее какой-либо рекламы и иных сомнительных функций, поэтому получить такое уведомление было весьма неожиданно.

Уведомление о потенциально нежелательном ПО ничем не отличается от иных сообщений антивируса и действие по умолчанию блокирует приложение. При этом никак не поясняется отличие нежелательного ПО от вредоносного, и пользователь с большой вероятностью примет предложенное действие, т.е. заблокирует или удалит приложение.

Уведомление о потенциально нежелательном ПО ничем не отличается от иных сообщений антивируса и действие по умолчанию блокирует приложение. При этом никак не поясняется отличие нежелательного ПО от вредоносного, и пользователь с большой вероятностью примет предложенное действие, т.е. заблокирует или удалит приложение.

Возможно, это было бы и неплохо, если бы не абсолютно непрозрачная политика в отношении того, какое ПО считать нежелательным. Критерии вроде бы даже изложены в официальной документации, но практика показывает, что фактическое решение принимается на основании каких-то иных выводов. Также полностью отсутствует возможность самостоятельно управлять категориями нежелательного ПО, выбирая какие из них блокировать, а какие нет.

В качестве критериев в официальной документации указаны: рекламное и маркетинговое ПО (которое отслеживает и передает данные о действиях пользователя), торренты (только для Корпоративной версии), программы для майнинга, программы, устанавливающие стороннее ПО, программы с плохой репутацией.

Под какое из них попал заблокированный в Pro версии qBittorrent - непонятно. Еще более непонятно то, что на следующий день он перестал определяться защитником как нежелательное.

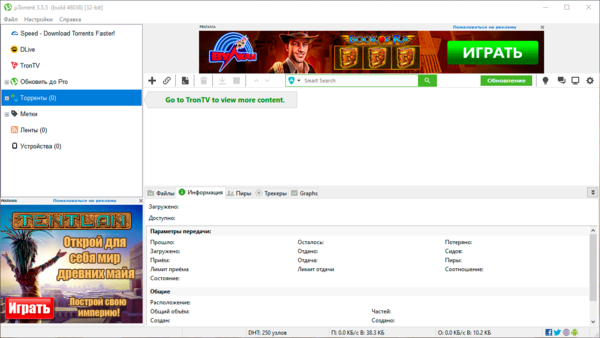

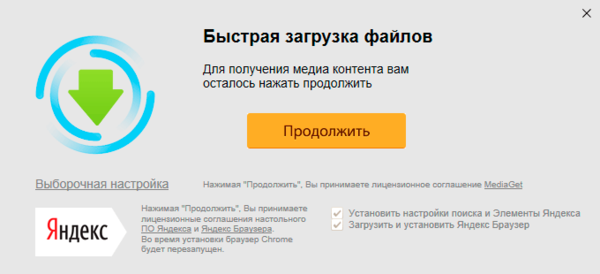

При этом продолжает блокироваться другой популярный торрент-клиент uTorrennt, правда здесь критериев для блокировки может быть больше. Он показывает рекламу, а при установке предлагает поставить дополнительное ПО - программы от Яндекса и Оперу.

Честно говоря, мы и сами считаем uTorrennt нежелательным к установке ПО по причине показа не всегда приемлемой рекламы, но в целом это вполне допустимое приложение, которым пользуются многие пользователи и решение о его установке должны принимать именно они.

Честно говоря, мы и сами считаем uTorrennt нежелательным к установке ПО по причине показа не всегда приемлемой рекламы, но в целом это вполне допустимое приложение, которым пользуются многие пользователи и решение о его установке должны принимать именно они.

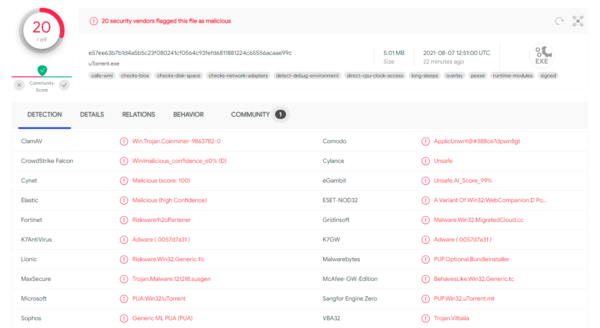

Может быть все дело в репутации? Многие производители защитного ПО также считают его нежелательным:

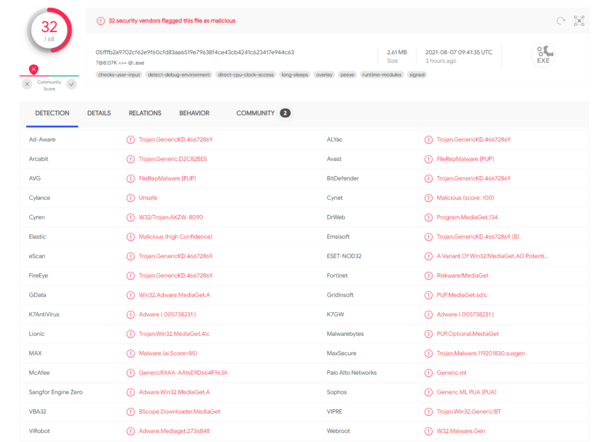

Но как быть с другой программой, обладающей гораздо худшей репутаций, также тянущей за собой всякий хлам и показывающей рекламу, печально известным MediaGet?

Но как быть с другой программой, обладающей гораздо худшей репутаций, также тянущей за собой всякий хлам и показывающей рекламу, печально известным MediaGet?

А никак, Защитник считает данный софт вполне себе приемлемым к установке и никаких мер по его блокировке не предпринимает.

А никак, Защитник считает данный софт вполне себе приемлемым к установке и никаких мер по его блокировке не предпринимает.

Чтобы сложить окончательное мнение о новом инструменте защиты от Microsoft мы походили по заведомо сомнительным источникам, где пытались скачать файлы по запросам типа "скачать фотошоп", в большинстве случаев Defender достаточно успешно блокировал загрузчики и в целом его работу в этом направлении можно признать удовлетворительной.

Чтобы сложить окончательное мнение о новом инструменте защиты от Microsoft мы походили по заведомо сомнительным источникам, где пытались скачать файлы по запросам типа "скачать фотошоп", в большинстве случаев Defender достаточно успешно блокировал загрузчики и в целом его работу в этом направлении можно признать удовлетворительной.

В остальном его поведение, мягко говоря, непонятно. Блокируя одни приложения определенной категории, он тут же пропускает другие, выполняющие аналогичные действия и обладающие такой-же репутацией. И никаких возможностей как-либо повлиять на такое поведение нет.

Включение и отключение блокировки потенциально нежелательных приложений (PUA)

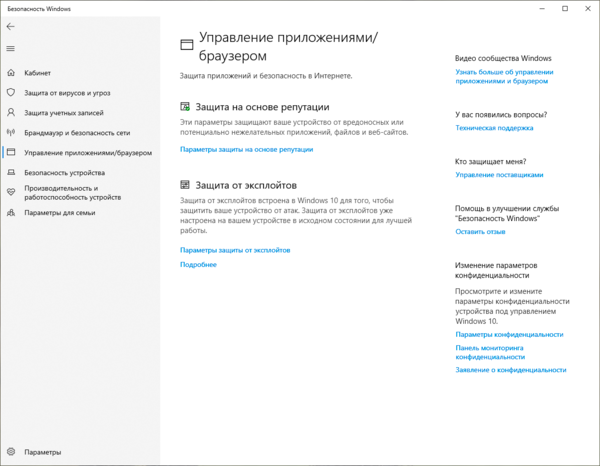

В графической оболочке откройте приложение Безопасность Windows и перейдите к Управление приложениями/браузером - Защита на основе репутации - Параметры защиты на основе репутации.

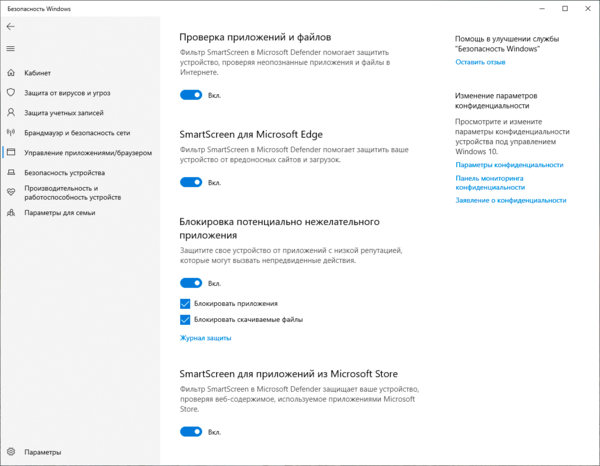

Затем найдите раздел Блокировка потенциально нежелательного приложения. Кроме возможности включить или выключить данную опцию, доступна настройка действий: мы можем блокировать такие приложения или только запретить их загрузку (работает только в браузере Microsoft Edge). Никаких иных настроек нет,

Затем найдите раздел Блокировка потенциально нежелательного приложения. Кроме возможности включить или выключить данную опцию, доступна настройка действий: мы можем блокировать такие приложения или только запретить их загрузку (работает только в браузере Microsoft Edge). Никаких иных настроек нет,

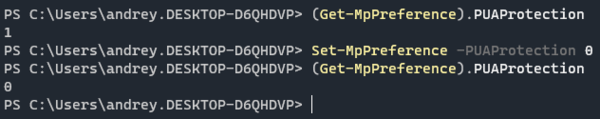

Также это можно сделать в Power Shell, прежде всего выясним состояние данного элемента защиты:

Также это можно сделать в Power Shell, прежде всего выясним состояние данного элемента защиты:

(Get-MpPreference).PUAProtectionЕсли в ответ вы получите статус 1, то защита включена, 0 - выключена.

Для отключения выполните:

Set-MpPreference -PUAProtection 0Для включения, наоборот:

Set-MpPreference -PUAProtection 1 Выводы

Выводы

В целом технология защиты от потенциально нежелательного ПО - вещь нужная и полезная, особенно для малоопытных пользователей и мы не советуем ее отключать в этих случаях. Возможная блокировка легального ПО будет меньшим злом, чем возможное заражение или замусоривание системы нежелательными приложениями.

Если же вы опытный пользователь, соблюдающий должную степень осмотрительности и осторожности, а также четко представляющий назначение установленного на компьютере ПО, то в текущем виде этот механизм защиты будет более разумно отключить. Особенно если будут срабатывания на используемый вами в повседневной деятельности софт. Никакой возможности гибко настроить критерии блокировки нет и вам придется разбираться по каждому такому случаю отдельно. Все что вы сможете сделать - это добавить приложение в исключения, но при скачивании обновления, изменения пути к программе или еще каких-либо изменениях срабатывания будут повторяться.

Еще одной серьезной проблемой является изменение производителем настроек безопасности без явного уведомления пользователя. Если такое произошло сейчас, то нельзя исключить повторения в будущем, кто может дать гарантию что после очередного обновления защита снова не будет включена, и вы неожиданно получите набор проблем на ровном месте. Особенно учитывая туманность критериев, по которым Microsoft классифицирует ПО как нежелательное.

Ведь любой опытный пользователь, не говоря уже об администраторах, получив такое предупреждение должен, как минимум, его проверить, возможно в ПО нашли уязвимость или дистрибутивы были скомпрометированы, что уже не раз бывало в индустрии.

Таким образом мы не можем однозначно рекомендовать включать или отключать данную возможность. Каждый должен сам взвесить плюсы и минусы и принять обоснованное решение. На наш взгляд, в большинстве случаев блокировку PUA надо включать, для неопытных пользователей плюсов будет больше, чем минусов.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Последние комментарии