В прошлой части нашей статьи мы разобрали тот минимум теоретического материала, который необходимо знать перед развертыванием доменных служб Active Directory. Сегодня мы начнем практическую часть цикла, в которой подробно рассмотрим создание и переход к доменной структуре сети. Начнем, как всегда, сначала - в данной статье мы расскажем как правильно развернуть контроллеры домена.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Перед тем как приступить к практическому воплощению в жизнь всех своих планов сделайте паузу и еще раз проверьте некоторые мелочи. Очень часто эти вещи ускользают от взгляда администратора, принося в дальнейшем довольно серьезные затруднения, особенно для начинающих.

Итак:

- Присвойте будущему доменному контроллеру удобочитаемое имя, например SRV-DC01, а не WIN-VAGNTE3N62T.

- Установите для сетевого адаптера статический IP адрес.

- Переименуйте встроенную учетную запись администратора, используйте только латинские буквы и символы.

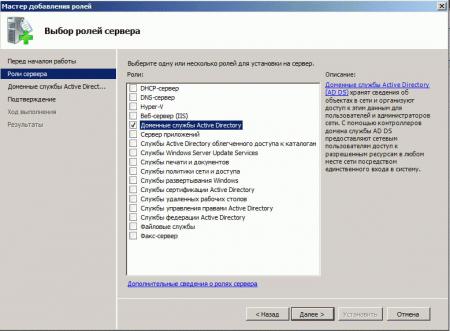

Убедившись, что все вышеизложенные рекомендации выполнены, можно приступать к установке роли Доменные службы Active Directory, это можно сделать через оснастку Роли в Диспетчере сервера.

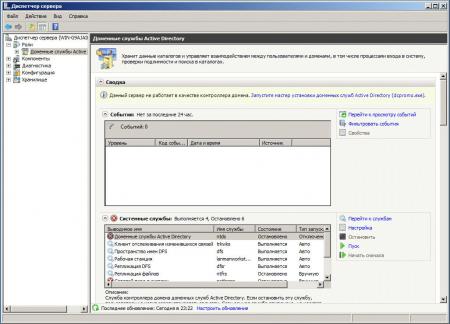

Установка данной роли еще не сделает данный сервер контроллером домена, для этого необходимо запустить Мастер установки доменных служб, что и будет предложено сделать по окончании установки, также вы можете сделать это позже, запустив dcpromo.exe.

Мы не будем разбирать подробно все настройки мастера, остановившись только на ключевых, кроме того стоит отметить, что в процессе установки будет выводиться довольно большое количество справочной информации и мы рекомендуем внимательно с ней ознакомиться.

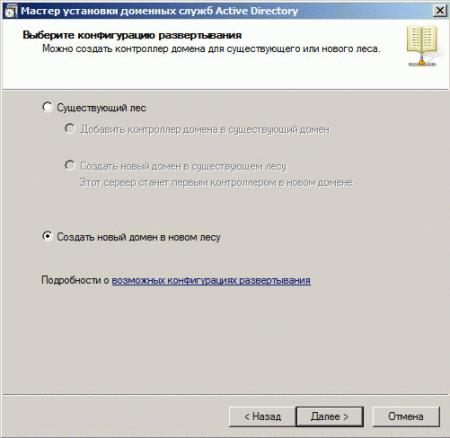

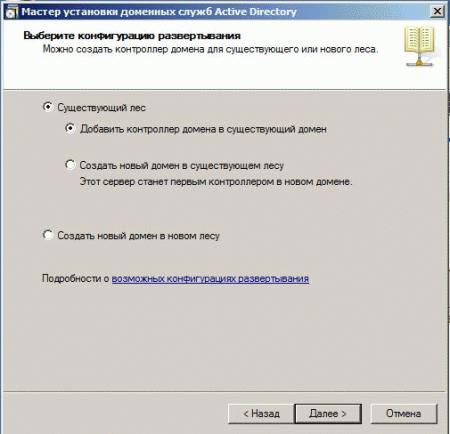

Так как это наш первый контроллер домена, то выбираем Создать новый домен в новом лесу.

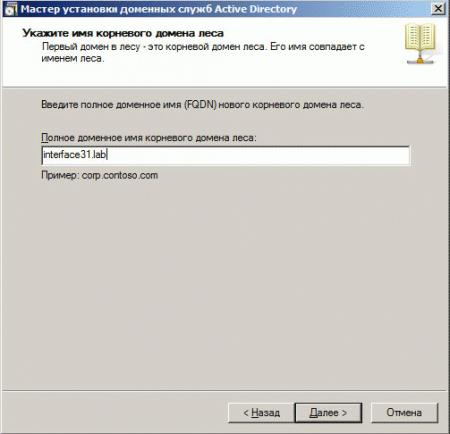

Следующим шагом следует указать имя вашего домена. Не рекомендуется давать домену интернет имя внешнего домена, также не рекомендуется давать имя в несуществующих зонах первого уровня, типа .local или .test и т.д. Оптимальным вариантом для домена AD будет поддомен в пространстве имен внешнего интернет домена, например corp.example.com. Так как наш домен используется исключительно в тестовых целях в рамках лаборатории, то мы назвали его interface31.lab, хотя правильно было бы назвать его lab.interface31.ru.

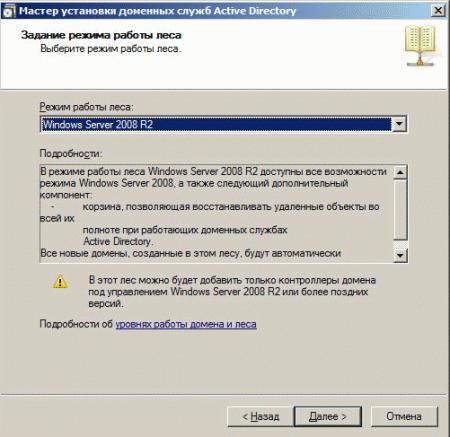

Затем указываем режим работы леса, на этом вопросе мы уже останавливались в предыдущей части статьи и в подробности вдаваться не будем.

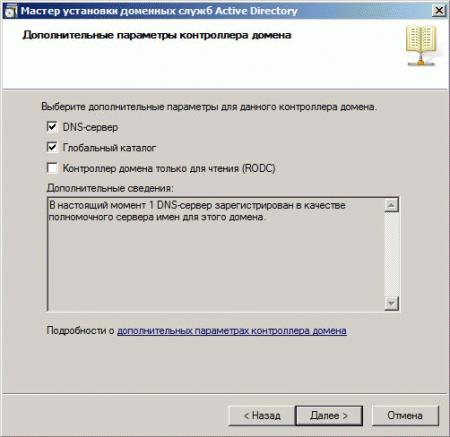

В дополнительных параметрах обязательно укажите опцию DNS-сервер. Так как Active Directory и службы DNS тесно связаны между собой, то мы рекомендуем делать каждый контроллер домена DNS сервером и не видим веских оснований разносить эти роли.

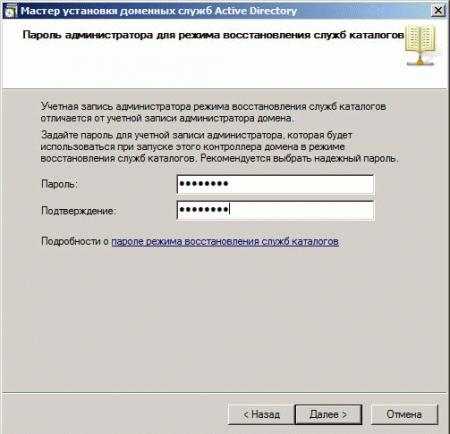

Очень важный момент - укажите и запишите в надежном месте пароль администратора режима восстановления служб каталогов, при хорошем раскладе он вам понадобиться не должен, но гораздо хуже, если вы его не можете вспомнить.

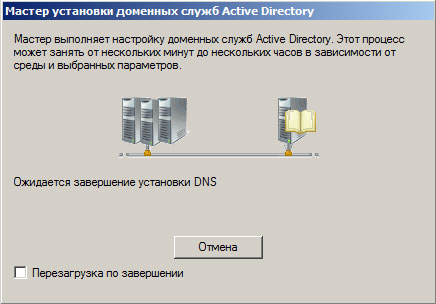

В следующем окне еще раз перепроверьте все введенные данные и можете запускать процесс настройки доменных служб. Помните, с этого момента уже ничего изменить или исправить нельзя и если вы где-то ошиблись, то придется начать все заново. А пока мастер настраивает доменные службы можете сходить налить себе чашечку кофе.

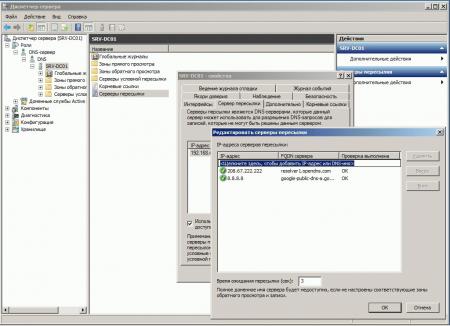

По завершении работы мастера перезагрузите сервер и, если все сделано правильно, в вашем распоряжении первый контроллер домена, который также будет исполнять роль DNS-сервера для вашей сети. Здесь возникает еще один тонкий момент, данный сервер будет содержать записи о всех объектах вашего домена, при запросе записей, относящихся к другим доменам, которые он не сможет разрешить, они будут переданы вышестоящим серверам, т.н. серверам пересылки.

По умолчанию в качестве серверов пересылки указывается адрес DNS-сервера из свойств сетевого подключения, чтобы впоследствии избежать разного рода сбоев в работе сети следует явно указать доступные сервера во внешней сети. Для этого откройте оснастку DNS в Диспетчере сервера и выберите Сервера пересылки для своего сервера. Укажите не менее двух доступных внешних серверов, это могут быть как сервера провайдера, так и публичные DNS-службы.

Также обратите внимание, что в свойствах сетевого подключения контроллера домена, который является DNS-сервером, в качестве адреса DNS должно быть указано 127.0.0.1, любые другие варианты записи являются ошибочными.

Создав первый контроллер домена, не откладывая дело в долгий ящик, приступайте к развертыванию второго, без этого ваша структура AD не может считаться полноценной и отказоустойчивой. Также убедитесь, что сервер имеет удобочитаемое имя и статический IP-адрес, в качестве DNS-сервера укажите адрес первого контроллера и введите машину в домен.

После перезагрузки войдите доменным администратором и установите роль Доменные службы Active Directory, после чего также запустите мастер. Принципиальных отличий в настройке второго контроллера нет, разве что отвечать придется на меньшее число вопросов. Прежде всего укажите, что вы добавляете новый контроллер в существующий домен.

Как мы уже говорили, рекомендуем сделать этот сервер DNS-сервером и Глобальным каталогом. Помните, что при отсутствии глобального каталога ваш домен может оказаться неработоспособным, поэтому рекомендуется иметь как минимум два глобальных каталога и дополнительно добавлять ГК в каждый новый домен или сайт AD.

Остальные настройки полностью идентичны и, проверив все еще раз, приступайте к развертыванию второго контроллера, в процессе которого будет выполнена настройка соответствующих служб и произведена репликация с первым контроллером.

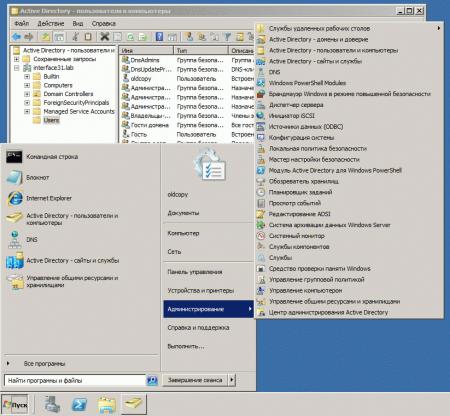

Закончив установку второго контроллера можете переходить к настройкам доменных служб: создавайте пользователей, разносите их по группам и подразделениям, настраивайте групповые политики и т.д. и т.п. Делать это можно на любом контроллере домена, для этого воспользуйтесь соответствующими пунктами меню Администрирование.

Следующим шагом будет введение в домен пользовательских ПК и рядовых серверов, а также миграция пользовательского окружения на доменные учетные записи, об этом мы поговорим в следующей части.

Дополнительные материалы:

- Службы каталогов. Часть 1 - Общие понятия

- Службы каталогов. Часть 2 - Реализации служб каталогов

- Службы каталогов. Часть 3 - Структура Active Directory

- Active Directory - от теории к практике. Часть 1 - общие вопросы

- Active Directory - от теории к практике. Часть 2 - разворачиваем доменную структуру

- Active Directory - от теории к практике. Часть 3 - настройка DHCP

- Active Directory - от теории к практике. Часть 4 - перенос учетных записей в домен

- Настраиваем высокодоступный DHCP-сервер в Windows Server 2012

- Быстрое развертывание Active Directory с отказоустойчивой конфигурацией DHCP

- Синхронизация времени Active Directory с внешним источником

- Обновление схемы Active Directory

- Управление ролями FSMO при помощи Ntdsutil

- Управление ролями FSMO с помощью PowerShell

- Восстанавливаем доверительные отношения в домене

- Очистка метаданных контроллера домена в Active Directory

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Последние комментарии