Очередная часть нашего цикла посвящена практической реализации VPN сервера на платформe Windows Server. При подготовке данного материала мы рассчитывали, что читатель знаком с предыдущими частями и не стали подробно останавливаться на ранее освещенных вопросах.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Основой нашего сервера послужил маршрутизатор на Windows Server 2008 R2 настройку которого мы рассматривали здесь. Все сказанное будет также справедливо и для Windows Server 2003 / 2008 c незначительными отличиями.

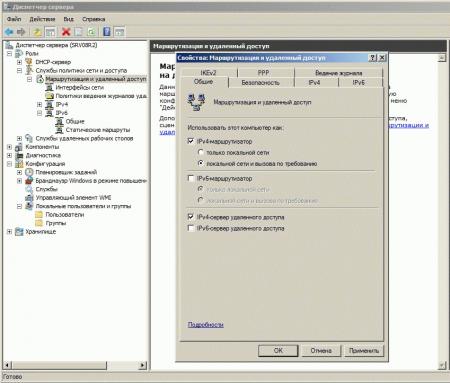

Будем считать, что роль Маршрутизация и удаленный доступ уже настроена, в противном случае при запуске мастера сразу выберите необходимую конфигурацию. Откроем Диспетчер сервера, найдем в ролях Маршрутизацию и удаленный доступ и перейдем к ее свойствам (по щелчку правой кнопки мыши). В открывшемся окне установим переключатель IPv4 маршрутизатор в положение локальной сети и вызова по требованию и поставим ниже галочку IPv4 сервер удаленного доступа.

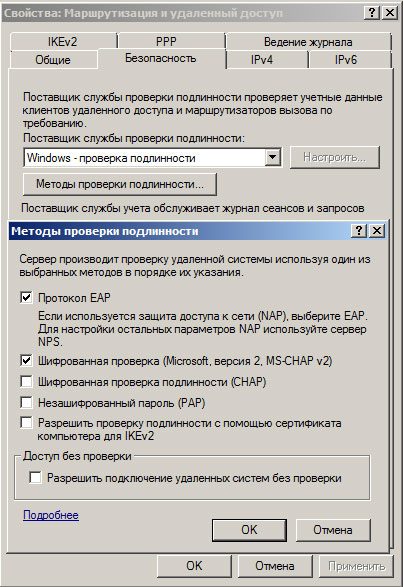

Перейдем на закладку Безопасность, здесь выберем проверку подлинности с использованием протокола MS-CHAP v2 и запретим подключение без проверки подлинности.

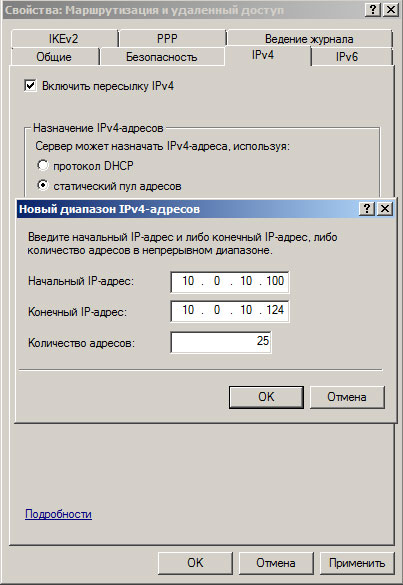

Перейдем на закладку Безопасность, здесь выберем проверку подлинности с использованием протокола MS-CHAP v2 и запретим подключение без проверки подлинности. Следующая закладка IPv4, на которой укажем каким образом и из какого диапазона будут присваиваться адреса клиентам VPN сети, а также выбрать интерфейс, который будет принимать подключения.

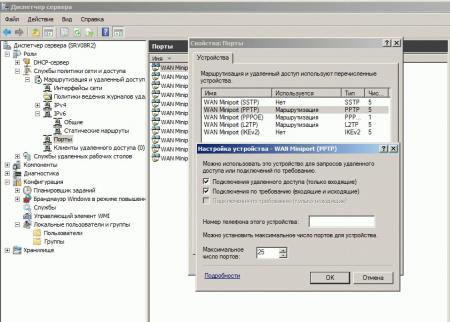

Следующая закладка IPv4, на которой укажем каким образом и из какого диапазона будут присваиваться адреса клиентам VPN сети, а также выбрать интерфейс, который будет принимать подключения. Сохраним изменения, при этом служба будет перезапущена и добавлена роль VPN сервера. В дереве консоли (слева) появится новый пункт Порты, зайдем в его свойства. По умолчанию система уже создала 5 PPTP и 5 L2TP портов. Зайдем в настройку PPTP и установим обе галочки: Подключения удаленного доступа и Подключения по требованию, а также укажем максимальное число портов. Лишние порты и протоколы лучше отключить.

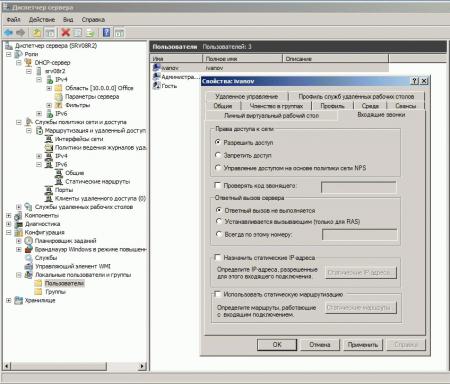

Сохраним изменения, при этом служба будет перезапущена и добавлена роль VPN сервера. В дереве консоли (слева) появится новый пункт Порты, зайдем в его свойства. По умолчанию система уже создала 5 PPTP и 5 L2TP портов. Зайдем в настройку PPTP и установим обе галочки: Подключения удаленного доступа и Подключения по требованию, а также укажем максимальное число портов. Лишние порты и протоколы лучше отключить. На этом настройку сервера можно считать законченной. Теперь определим список пользователей, которым разрешен удаленный доступ к серверу. Для этого перейдем в оснастку Локальные пользователи и группы (в доменной сети используйте список пользователей AD) и в свойствах пользователя на закладке Входящие звонки установим Права доступа к сети - Разрешить доступ.

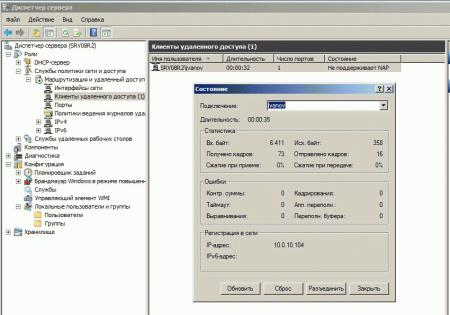

На этом настройку сервера можно считать законченной. Теперь определим список пользователей, которым разрешен удаленный доступ к серверу. Для этого перейдем в оснастку Локальные пользователи и группы (в доменной сети используйте список пользователей AD) и в свойствах пользователя на закладке Входящие звонки установим Права доступа к сети - Разрешить доступ. Можем пробовать подключиться с клиентского ПК, не забыв выбрать в настройках соединения необходимый тип проверки подлинности. Список подключенных клиентов можно посмотреть в консоли в пункте Клиенты удаленного доступа.

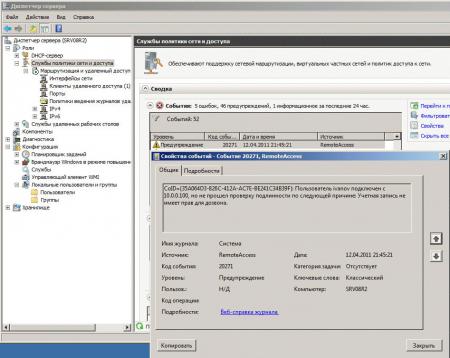

Можем пробовать подключиться с клиентского ПК, не забыв выбрать в настройках соединения необходимый тип проверки подлинности. Список подключенных клиентов можно посмотреть в консоли в пункте Клиенты удаленного доступа. Для диагностики проблем подключения советуем прежде всего изучить журнал событий Служб политики сети и доступа в котором фиксируются все значимые события. Описания событий как правило содержат исчерпывающую информацию, позволяющую быстро обнаружить и устранить проблему.

Для диагностики проблем подключения советуем прежде всего изучить журнал событий Служб политики сети и доступа в котором фиксируются все значимые события. Описания событий как правило содержат исчерпывающую информацию, позволяющую быстро обнаружить и устранить проблему.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Последние комментарии